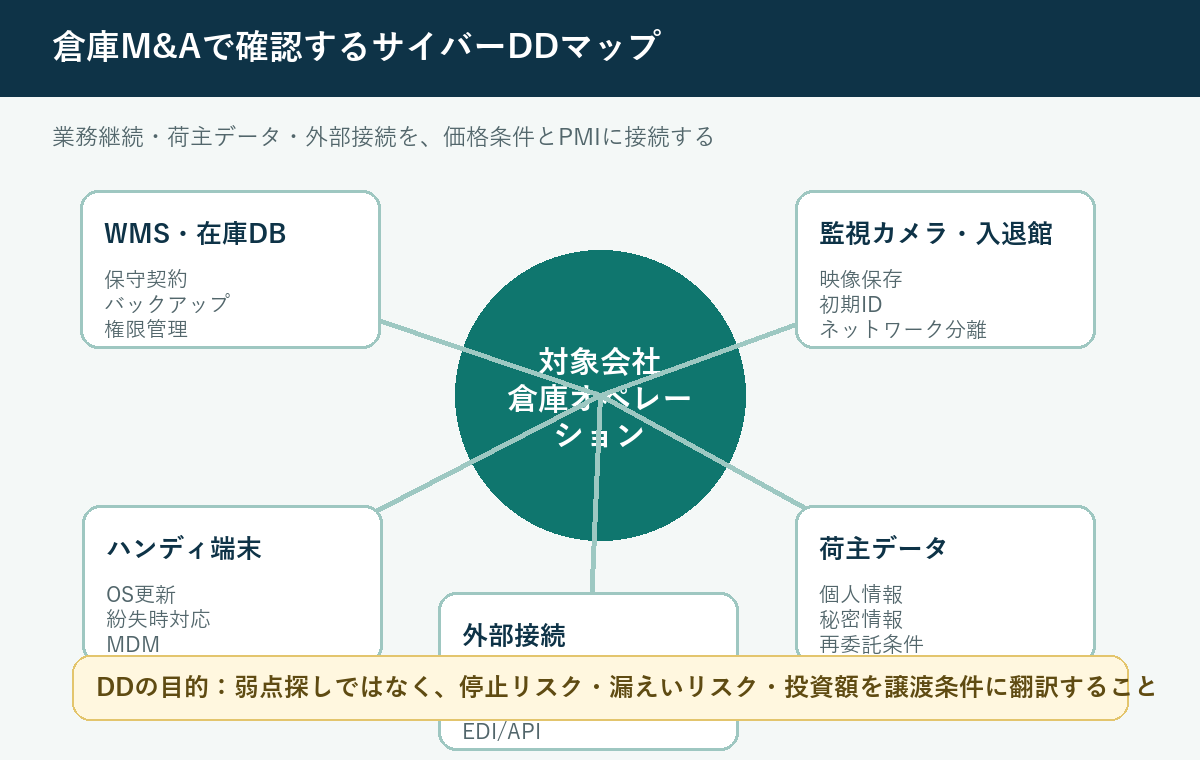

倉庫会社のM&Aでは、土地建物、倉庫業登録、荷主契約、人材、設備投資がよく議論されます。しかし、2026年時点で見落としにくくなっているのがサイバーセキュリティです。WMS、在庫管理データ、ハンディ端末、監視カメラ、入退館システム、荷主とのEDI、請求システム、クラウドストレージが止まると、倉庫は物理的には存在していても、受入・保管・ピッキング・出荷・請求を通常どおり回せません。つまりサイバーリスクは、情報システム部門だけの課題ではなく、M&Aの価格、表明保証、クロージング条件、PMI投資額を左右する経営論点です。

本記事では、倉庫M&Aにおける「サイバーDD」を、買い手が粗探しをするためのチェックではなく、売り手が企業価値を守り、買い手が成約後の停止リスクを抑えるための実務として整理します。対象は、一般倉庫、ECフルフィルメント、3PL、文書保管、食品・医薬品関連の保管業務など、荷主データと現場システムを扱う中小・中堅の倉庫会社です。

なお、ここでいうサイバーDDは、専門ベンダによる脆弱性診断だけを意味しません。M&Aの場面では、対象会社のIT資産、外部接続、運用ルール、委託先、事故履歴、個人情報の取扱い、バックアップ、復旧手順、システム保守契約、荷主との責任分界を、事業価値と契約条件に翻訳する作業まで含みます。高度な診断をすべき局面もありますが、最初から技術診断に飛び込むより、まず「何が止まると売上・信用・契約に影響するのか」を業務側から見える化することが重要です。

なぜ倉庫M&AでサイバーDDが重要になったのか

倉庫業は、現場の作業力と設備で成り立っているように見えます。しかし、実際のオペレーションは多くのデジタル情報に依存しています。入荷予定、ASN、ロット、賞味期限、保管場所、荷主別の在庫差異、ピッキング指示、出荷実績、配送指示、請求根拠、棚卸差異、クレーム履歴は、紙ではなくWMSや周辺システムに蓄積されます。監視カメラや入退館ログは、盗難・誤出荷・破損・情報漏えいが起きたときの説明資料にもなります。

M&Aの買い手から見ると、対象会社のWMSやネットワークに大きな穴があれば、買収後に追加投資が必要になります。ランサム攻撃で出荷が止まれば、PMIどころではありません。荷主の個人データや販売情報が漏えいすれば、契約解除、損害賠償、行政対応、信用低下が同時に発生する可能性があります。したがって、サイバーDDは「買うか買わないか」だけでなく、「価格をどう調整するか」「どの条件をクロージング前に満たすか」「成約後100日で何を直すか」を決めるための材料になります。

売り手から見ても、サイバーDDは防御的な意味だけではありません。システム台帳、保守契約、バックアップ、権限管理、事故対応手順、荷主との秘密保持条項を整理しておくと、買い手に対して「この会社は現場だけでなく情報管理も引き継げる」と説明できます。逆に、長年使っているWMSの保守期限、退職者アカウント、外部ベンダの遠隔接続、監視カメラの初期パスワード、クラウド共有フォルダの権限が曖昧なままだと、本来の営業力や立地価値があっても、条件交渉で弱くなります。

IPAの「情報セキュリティ10大脅威 2026」では、組織向け脅威の上位にランサム攻撃、サプライチェーンや委託先を狙った攻撃、AI利用をめぐるサイバーリスク、脆弱性悪用、機密情報を狙った標的型攻撃が並んでいます。倉庫会社は荷主・運送会社・システムベンダ・警備会社・派遣会社とつながるため、単独企業の対策だけでなく、委託先や接続先を含めた確認が必要です。これは、IPAの最新公表情報を踏まえても、M&Aで軽視できない論点です。

サイバーDDで最初に見るべき業務影響

サイバーDDの入口は、専門用語ではなく業務影響です。対象会社に「どのシステムが止まると、何時間でどの荷主の業務に影響するか」を確認します。入荷予定を見られない、ロケーションが分からない、出荷指示が出せない、送り状を発行できない、検品記録を追えない、請求締めに間に合わない、監視カメラ映像を提出できない、という状態はそれぞれ損失の種類が違います。

たとえばECフルフィルメント倉庫では、WMSと受注連携が半日止まるだけで、翌日配送の品質、レビュー、荷主からの評価に直結します。文書保管倉庫では、入退館記録や持出記録の不備が、情報管理体制そのものへの不信につながります。食品・医薬品関連の倉庫では、ロット・温度・期限管理のデータが追えなくなると、物理的な在庫が無事でも出荷可否の判断が止まります。

買い手は、システム停止時の代替運用を確認します。紙で何時間分まで運用できるのか、復旧後にデータをどう突合するのか、荷主にどのタイミングで報告するのか、請求や返品をどう処理するのかが重要です。売り手は、過去に大きな事故がなかったとしても、停止時の手順を紙にしておくとDDで説明しやすくなります。事故がなかったことより、事故が起きた場合の初動を説明できることの方が、買い手にとっては評価しやすいのです。

サイバーDDでは、技術的な脆弱性の有無だけでなく、現場の属人性も確認します。ベンダとの窓口が一人だけ、WMSの設定を分かる社員が一人だけ、カメラ映像の取り出し方法を知る社員が一人だけ、管理者パスワードを紙で保管している、という状態は、退職やPMIで一気にリスク化します。倉庫M&Aでは人材承継が重要とされますが、サイバーDDでは「システムを動かす暗黙知」も承継対象として見る必要があります。

確認対象1:WMS・在庫データ・ハンディ端末

倉庫M&Aで最も分かりやすい確認対象はWMSです。買い手は、システム名、導入時期、クラウドかオンプレミスか、保守契約、カスタマイズ範囲、ベンダの対応時間、データベースのバックアップ、API連携、荷主別の設定、アカウント権限、ログ取得、障害履歴を確認します。WMSが古いこと自体が悪いわけではありません。問題は、古いことを対象会社が認識し、代替策や更新計画を持っているかどうかです。

特に注意したいのは、ハンディ端末やタブレットの管理です。現場端末は、倉庫の生産性を支える一方で、紛失、OS更新停止、共有ID、退職者利用、未承認アプリ、社外持ち出し、充電台に置いたままの無施錠管理などが起きやすい領域です。端末に荷主名、出荷先、商品情報、個人情報が表示されるなら、端末管理は情報管理そのものです。

買い手は、WMSのデータがどの範囲まで正本として扱われているかも見ます。紙伝票、Excel、WMS、荷主ポータル、配送システムのどれが正なのかが曖昧だと、M&A後のデータ移行や業務統合で差異が発生します。棚卸差異の原因が作業ミスなのか、システム処理なのか、連携タイミングなのかを切り分けられない会社は、サイバー以前にデータガバナンス上の課題を抱えています。

WMS論点そのものは既存記事のWMS・在庫管理システムが倉庫業M&Aに与える影響でも扱っています。本記事ではそこから一歩進め、WMSを「システム資産」としてだけでなく、外部接続、権限、バックアップ、個人情報、PMI投資額とつながるサイバーDDの中心として見ます。

確認対象2:監視カメラ・入退館・警備システム

監視カメラや入退館システムは、倉庫会社では防犯設備として扱われがちです。しかしM&Aの場面では、情報セキュリティ、労務、荷主説明、保険対応、事故調査にも関わります。カメラ映像に商品、伝票、作業者、車両番号、来訪者が映る場合、映像管理は個人情報や秘密情報の管理に近い性質を持ちます。

DDでは、カメラのメーカー、録画保存期間、クラウド利用の有無、遠隔閲覧アカウント、初期パスワード変更、退職者アカウント、警備会社との契約、映像開示ルールを確認します。買い手が見落としやすいのは、古いネットワークカメラがインターネットに直接つながっているケースです。WMSは保守されていても、カメラやNASが放置されていれば、そこが侵入口になることがあります。

入退館システムでは、カード権限、来訪者記録、派遣社員や委託先の権限、退職時の権限削除、深夜帯の入退館アラートを見ます。M&A後に拠点運営を継続するなら、権限削除と再発行はDay 1から必要です。経営権が移った後も、旧オーナーや退職者が入退館できる状態は、買い手にとって説明しにくいリスクです。

売り手は、監視カメラや入退館設備の管理者を明確にし、ログ保存期間と映像提供ルールを整理しておくとよいでしょう。これは買い手に見せるためだけでなく、荷主から事故調査を求められたときに、誰がどの範囲で映像を確認し、どの形式で提出できるかを明確にするためでもあります。

確認対象3:荷主データ・個人情報・秘密情報

倉庫会社が扱うデータには、荷主の商品情報、販売情報、出荷先、返品理由、キャンペーン情報、価格情報、保管数量、在庫回転、個人の氏名・住所・電話番号が含まれることがあります。これらは、対象会社自身の情報であると同時に、荷主から預かっている情報でもあります。M&Aでは、対象会社の株主が変わること、システムを買い手グループと接続すること、データを移行することが、荷主契約や個人情報保護の観点で問題にならないかを確認します。

個人情報保護委員会は、漏えい等報告が必要な場合や報告期限を公表しています。倉庫会社がEC出荷先データや配送先情報を扱う場合、不正アクセス、ランサム攻撃、誤送信、端末紛失、委託先での漏えいが起きたとき、行政報告や本人通知が必要になる可能性があります。M&AのDDでは、対象会社が漏えい時の対応フローを持っているか、過去に報告対象となる事象がなかったか、荷主への通知義務が契約でどう定められているかを確認します。

ここで注意したいのは、対象会社が「個人情報は持っていない」と考えていても、実際には送り状データ、問い合わせ履歴、返品受付、会員番号、担当者連絡先、来訪者記録、監視カメラ映像などを保有していることがある点です。個人情報の有無を経営者の印象で判断せず、どのシステム・紙ファイル・共有フォルダに何があるかを棚卸します。

秘密情報についても同じです。荷主のSKU別出荷数、保管数量、繁忙期波動、販売計画、返品率、破損率は、荷主にとって競争上重要な情報です。買い手候補が同業や荷主の競合関係に近い場合、開示範囲とNDA設計は特に慎重にすべきです。サイバーDDだからといって、何でもデータを丸ごと渡してよいわけではありません。開示は段階を分け、匿名化、サンプル化、閲覧限定、ログ管理を組み合わせる必要があります。

秘密保持の進め方は、既存記事の倉庫業M&Aで秘密保持を徹底する情報開示の進め方とも関連します。サイバーDDでは、NDAの対象に「システム構成」「ID管理」「脆弱性情報」「荷主データ」「事故履歴」が含まれることを明確にし、買い手候補への開示方法を管理することが重要です。

確認対象4:外部接続・委託先・サプライチェーン

IPAの脅威情報でも、サプライチェーンや委託先を狙った攻撃は組織向けの主要脅威として扱われています。倉庫会社は、WMSベンダ、ラベルプリンタ業者、警備会社、ネットワーク保守会社、会計事務所、社労士、派遣会社、輸配送会社、クラウドサービス、荷主のポータルとつながります。買い手は、対象会社だけでなく、どの外部接続があり、誰が認証情報を持ち、どの契約に基づいてアクセスしているかを確認します。

よくあるリスクは、保守ベンダの遠隔接続が常時開いている、VPNアカウントが共有されている、退職したベンダ担当者のアカウントが残っている、RDPが外部公開されている、クラウドストレージの共有リンクが無期限で残っている、荷主ポータルのIDを複数人で使い回している、といったものです。これらは技術的に難しい問題というより、管理の問題です。

M&Aでは、買い手候補が対象会社のネットワークに診断ツールを入れる前に、外部接続一覧を求めるだけでも多くの論点が見えます。接続先、目的、認証方式、管理者、契約書、最終利用日、廃止予定を整理すれば、リスクとPMI作業量を見積もれます。売り手は、DD前に外部接続リストを作っておくと、買い手との対話がかなり楽になります。

委託先との契約では、秘密保持、再委託、事故時の通知、バックアップ、ログ保存、データ返却・消去、サービス終了時の移行協力を確認します。小規模倉庫会社では、長年の付き合いで契約書が古いままになっていることがあります。M&A直前にすべてを改定する必要はありませんが、買い手に対して「どの契約が古く、どのリスクがあり、成約後にどの順番で見直すか」を説明できる状態にしておくべきです。

ランサム攻撃を前提にしたバックアップと復旧確認

ランサム攻撃は、単にファイルが暗号化されるだけではありません。WMSサーバ、共有フォルダ、会計データ、出荷実績、請求データ、バックアップまで同時に使えなくなると、倉庫は荷物を持っていても業務を回せません。M&AのDDでは、バックアップを取っているかだけでなく、復旧できるか、復旧に何時間かかるか、バックアップが攻撃者から隔離されているかを確認します。

売り手が「バックアップはあります」と答えても、実際には同じネットワーク上のNASに毎日コピーしているだけというケースがあります。そのNASもランサム攻撃で暗号化されるなら、業務継続上の安心材料にはなりません。クラウドバックアップ、オフライン保管、世代管理、復旧テスト、復旧手順書、ベンダ連絡先が揃っているかを確認します。

買い手は、サイバー保険の有無も確認します。ただし、保険があるから安全という意味ではありません。保険の補償範囲、免責、事故時の連絡先、対象システム、身代金対応の方針、復旧費用、逸失利益、第三者賠償がどう扱われるかを見ます。保険がない場合でも、復旧手順とバックアップが強ければリスクは下げられます。逆に保険があっても、基本的な管理ができていなければ、買い手は追加投資を見込むべきです。

DDで重要なのは、ランサム攻撃を「起きない前提」にしないことです。攻撃を完全に防ぐことは難しくても、被害を小さくし、復旧を早くし、荷主への説明を整えることはできます。M&Aの価格交渉では、未整備なバックアップを理由に単純に価格を下げるだけでなく、クロージング前の是正、エスクロー、設備投資計画、PMI予算のどれで吸収するかを検討します。

サイバーDDを価格・条件にどう反映するか

サイバーDDの結果は、最終的に価格と契約条件へ反映されます。軽微な不備であれば、成約後のPMI項目として扱えば足ります。たとえば共有IDの廃止、退職者アカウントの削除、パスワードポリシーの見直し、端末台帳の整備、クラウド共有リンクの棚卸しは、Day 1から30日で実行できることが多いでしょう。

一方、WMSの保守終了、老朽サーバ、バックアップ不能、外部公開された古い機器、荷主データの所在不明、事故履歴の未報告、個人情報の大量保有と未整備な漏えい対応が見つかった場合は、価格や条件に影響します。買い手は、更新投資、ベンダ移行費用、システム停止リスク、荷主説明コスト、法務対応コストを見積もります。売り手は、課題を隠すより、改善計画と優先順位を示す方が条件交渉で有利になることがあります。

契約条項では、表明保証、誓約事項、クロージング前提条件、補償、開示資料の範囲が論点になります。表明保証では、重大なサイバー事故の有無、個人情報漏えいの有無、主要システムの権利関係、第三者ソフトウェアの利用、保守契約、未解決の行政対応などを扱います。誓約事項では、クロージングまで通常の情報管理を維持すること、重要なシステム変更や外部接続追加を事前承諾事項にすることが考えられます。

ただし、中小倉庫会社のM&Aで過度に厳しい条項を入れすぎると、売り手が受け入れられず、取引が進まなくなります。サイバーDDの目的は、リスクを理由に相手を追い詰めることではありません。現実的な改善費用、優先順位、買い手のPMI能力を踏まえて、成約可能な条件に落とし込むことが大切です。

中小企業庁の中小M&Aガイドラインでは、M&A支援の質、手数料、説明、最終契約不履行などの論点が整理されています。サイバーDDでも、買い手・売り手・支援機関の間で、何を確認し、どのリスクを誰が負担し、どの情報をどの段階で開示するかを明確にする姿勢が重要です。

売り手がDD前に準備すべき資料

売り手企業は、サイバーDDを怖がる必要はありません。完璧な体制がなければM&Aできないわけではなく、現状を正確に説明できるかが重要です。買い手が最も困るのは、課題そのものより、どこに何があるか分からない状態です。

- 利用システム一覧:WMS、会計、給与、勤怠、監視カメラ、入退館、クラウドストレージ、荷主ポータル、配送連携など

- システムごとの管理者、ベンダ、契約期間、保守窓口、障害時連絡先

- アカウント管理資料:管理者ID、共有IDの有無、退職者ID削除ルール、荷主別アカウント

- バックアップ資料:対象データ、保存先、保存世代、復旧テストの有無、復旧手順

- 外部接続一覧:VPN、遠隔保守、RDP、API、EDI、クラウド共有、ネットワーク機器

- 個人情報・秘密情報の所在:送り状データ、返品データ、来訪者記録、カメラ映像、荷主別レポート

- 事故・障害履歴:システム停止、誤送信、不正アクセス疑い、端末紛失、荷主への報告履歴

- 委託先契約:秘密保持、再委託、事故通知、データ返却・消去、サービス終了時の移行協力

これらの資料は、すべてを美しく整える必要はありません。最初はExcelやフォルダ一覧でも十分です。大切なのは、経営者、現場責任者、システム担当、ベンダが同じ認識を持てる形にすることです。DDで買い手から質問が来たとき、毎回その場で探すのではなく、資料に基づいて答えられる状態を作ると、交渉の安定感が変わります。

売り手が注意すべきなのは、DD前に急いでシステムを大きく変更しないことです。パスワード変更や退職者ID削除など基本的な改善はよいとしても、WMS入替、クラウド移行、ネットワーク再構築をM&A直前に独断で始めると、逆に障害や説明負担が増えることがあります。大きな投資は、買い手のPMI方針と合わない可能性もあります。まず棚卸し、重大リスクの止血、説明資料の整備を優先しましょう。

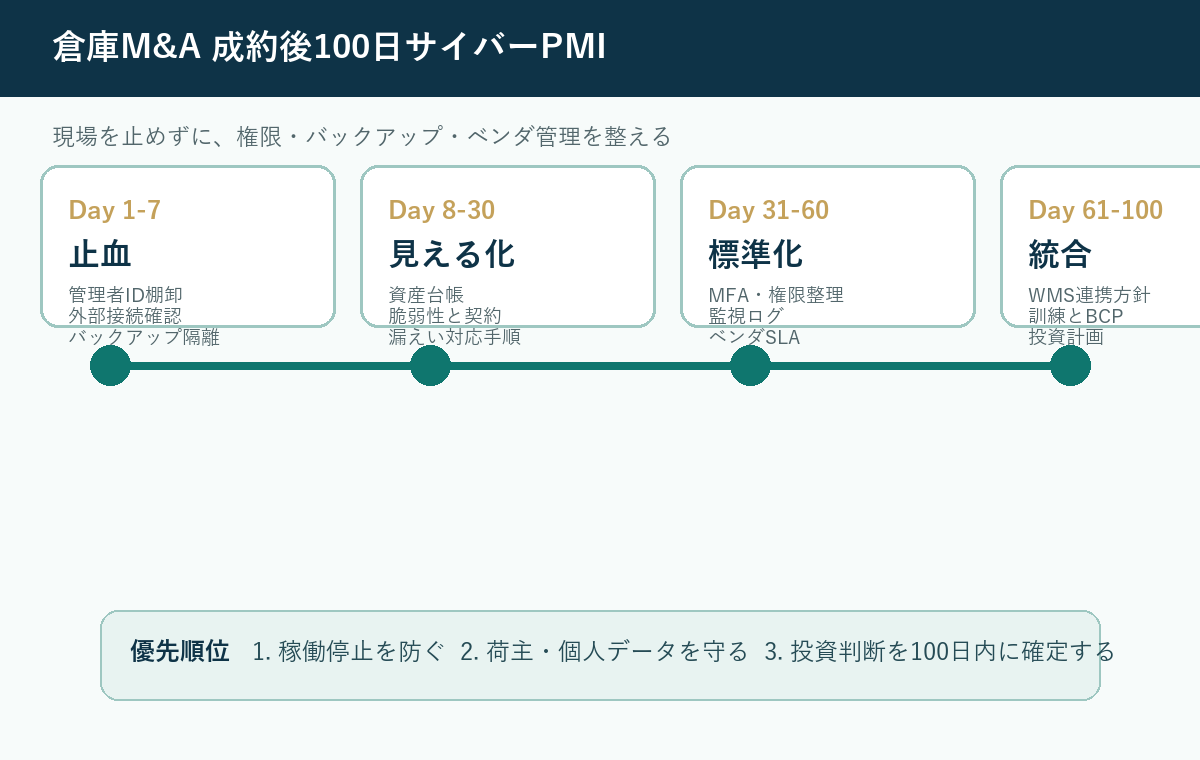

買い手が成約後100日で進めるサイバーPMI

買い手は、サイバーDDで見つかった課題を、成約後に一気にすべて直そうとしてはいけません。倉庫現場は日々の入出荷を止められないため、PMIは業務継続を最優先に組む必要があります。最初の100日は、稼働停止を防ぐ、荷主・個人データを守る、重要投資を決める、という三つに絞ると進めやすくなります。

Day 1-7:管理者IDと外部接続を止血する

最初の1週間は、管理者ID、退職者ID、外部ベンダ接続、リモートアクセス、クラウド共有リンクを確認します。ここでの目的は、すべてを理想形にすることではなく、誰が何に入れるのかを把握し、不要な権限を止めることです。旧オーナー、退職者、使っていないベンダ、過去の担当者のアカウントが残っていないかを確認します。

同時に、バックアップが本当に取れているかを確認します。バックアップ画面を見せてもらうだけでなく、直近のバックアップ日時、保存先、復旧手順、復旧に必要な管理者ID、ベンダ連絡先を確認します。復旧テストは現場影響があるため計画的に行うべきですが、少なくとも「復旧できる前提になっている資料」があるかは初期に見ておく必要があります。

Day 8-30:資産台帳と漏えい対応フローを整える

30日以内には、システム資産、端末、サーバ、ネットワーク機器、クラウドサービス、監視カメラ、入退館システムの台帳を作ります。台帳は高度なIT資産管理ツールでなくても構いません。倉庫M&Aの初期PMIでは、現場が見て分かる一覧で、担当者、ベンダ、用途、重要度、保守期限、バックアップ有無、外部接続有無が分かれば十分です。

漏えい対応フローも30日以内に整えます。誰が発見し、誰に連絡し、荷主にいつ報告し、個人情報保護委員会への報告要否を誰が判断し、ログや証跡をどう保全するかを決めます。法務や専門家に相談する前に、現場で初動が止まると被害が拡大します。初動手順は短く、連絡先は最新にしておくべきです。

Day 31-60:MFA・権限・ベンダSLAを標準化する

31日から60日は、MFA、多要素認証、権限棚卸し、パスワード管理、ベンダ契約、監視ログの整備を進めます。すべてのシステムに同時導入できない場合は、荷主データ、WMS管理者、クラウドストレージ、メール、VPNを優先します。現場端末は使い勝手とのバランスが重要ですが、共有IDのまま放置するより、誰がどの作業をしたか追える状態に近づけます。

ベンダSLAでは、障害時の応答時間、夜間休日対応、バックアップ、脆弱性対応、保守終了時の通知、データ返却、再委託を確認します。M&A後に買い手グループの基準を一方的に押し込むと、地域ベンダや現場に負担がかかることがあります。重要なのは、対象会社の業務を理解したうえで、どのベンダ関係を維持し、どこを統合するかを判断することです。

Day 61-100:WMS統合・投資計画・訓練へ進める

61日から100日は、WMSを買い手グループに統合するのか、対象会社のWMSを維持するのか、段階的に連携するのかを決めます。倉庫業では、WMS統合が現場生産性や荷主対応に直結するため、単純なシステム統一が最適とは限りません。荷主別の運用、棚番、ラベル、検品ルール、返品処理、請求ロジックを見たうえで、投資対効果を判断します。

100日以内には、机上訓練も実施したいところです。ランサム攻撃でWMSが使えない、荷主データが漏えいした疑いがある、監視カメラ映像が必要だが取得できない、クラウド共有で誤公開があった、といったシナリオを置き、現場、経営、法務、システム、営業がどう動くかを確認します。訓練をすると、手順書の穴、連絡先の古さ、判断権限の曖昧さが見えます。

PMI全体の考え方は、倉庫業M&AのPMIで現場を混乱させない継続計画ともつながります。サイバーPMIは、制度統合やシステム統合を急ぐことではなく、現場が止まらず、荷主に説明でき、投資判断が前に進む状態を作ることです。

匿名化したモデルケース:EC倉庫を買収する場合

以下は匿名化したモデルケースであり、特定の実在企業の事例ではありません。関東近郊でECフルフィルメントを行う中小倉庫会社A社は、複数のD2Cブランドから出荷業務を受託していました。売上は安定していましたが、WMSは10年以上前に導入したオンプレミス型で、保守ベンダは創業時からの付き合いでした。荷主との受注連携はCSVと一部APIが混在し、ハンディ端末は共有IDで運用されていました。

買い手B社は、立地と荷主基盤を評価して買収を検討しましたが、DDでいくつかの課題を見つけました。第一に、WMSサーバのバックアップは同じ拠点内のNASに保存されており、ランサム攻撃時に同時被害を受ける可能性がありました。第二に、退職したベンダ担当者の遠隔接続IDが残っていました。第三に、荷主別の出荷先データを共有フォルダにエクスポートする運用があり、保存期間や削除ルールが曖昧でした。

このケースでB社は、価格を一方的に下げるのではなく、条件を三つに分けました。クロージング前には退職者IDと不要な外部接続を削除すること、クロージング後30日以内にバックアップを隔離すること、100日以内に荷主データの保存ルールとWMS更新方針を決めることです。売り手A社は、課題を隠さず資料化し、ベンダ連絡先と既存契約を開示しました。その結果、買い手はPMI予算を見込んだうえで、取引を前に進める判断ができました。

このモデルケースのポイントは、サイバー課題が見つかったこと自体ではありません。課題が業務停止、荷主説明、個人情報、投資額のどれに関係するのかを切り分け、取引条件に落とし込めたことです。倉庫M&Aでは、完璧な対象会社は多くありません。だからこそ、課題を分類し、誰がいつ直すかを合意できる会社の方が、買い手にとって検討しやすくなります。

よくある質問

小規模倉庫でもサイバーDDは必要ですか

必要です。ただし、大企業向けの高度な診断をそのまま行う必要はありません。小規模倉庫では、まずWMS、共有フォルダ、メール、クラウド、監視カメラ、外部接続、バックアップ、個人情報の所在を確認します。重要なのは規模ではなく、止まったときに荷主業務や個人情報に影響するかです。

専門ベンダの脆弱性診断は必須ですか

案件によります。外部公開システム、古いVPN、クラウド連携、ECデータ連携、個人情報の大量保有がある場合は、専門診断を検討する価値があります。一方、初期DDでは、資産台帳、外部接続一覧、バックアップ、権限、委託先契約を整理するだけでも多くのリスクが見えます。診断は、何を知りたいかを決めてから実施する方が効果的です。

サイバー課題があると譲渡価格は必ず下がりますか

必ず下がるわけではありません。課題の重大性、改善費用、買い手のPMI能力、荷主への影響、代替運用の有無によって判断されます。売り手が現状を整理し、重大リスクを止血し、成約後の改善計画を示せる場合、買い手は価格を一方的に下げるより、PMI投資として織り込む判断をすることもあります。

荷主にM&A検討中のサイバーDDを伝えるべきですか

早期に広く伝える必要はありませんが、荷主契約上の承諾・通知義務、情報開示制限、再委託・データ移転条項は確認が必要です。買い手候補に荷主データを開示する場合は、匿名化、サンプル化、閲覧限定などを使い、M&A情報そのものの秘密保持も守ります。クロージング前後で荷主に説明すべき事項は、案件の性質に応じて専門家と整理します。

AI利用リスクは倉庫M&Aでも関係しますか

関係します。IPAの2026年情報セキュリティ10大脅威では、AI利用をめぐるサイバーリスクが組織向け脅威に初選出されています。倉庫会社でも、荷主データ、出荷実績、クレーム情報、作業マニュアルを生成AIに入力していないか、社内でAI利用ルールがあるかを確認する必要があります。M&AのDD資料をAIツールへ入力する行為も、秘密保持上の問題になり得ます。

サイバーDDの実務チェックリスト

最後に、倉庫会社の売却準備・買収検討で使えるサイバーDDのチェック項目を整理します。これは専門診断の代替ではありませんが、初期検討でリスクの所在を把握するには有効です。

- 業務影響:WMS、荷主連携、出荷、請求、監視カメラが止まった場合の影響時間と代替運用を説明できるか

- 資産台帳:システム、端末、サーバ、ネットワーク機器、クラウド、カメラ、入退館設備の一覧があるか

- アカウント:管理者ID、共有ID、退職者ID、ベンダID、荷主ポータルIDの棚卸しができているか

- 外部接続:VPN、遠隔保守、RDP、API、EDI、クラウド共有の接続先と管理者が分かるか

- バックアップ:対象、保存先、世代、隔離、復旧テスト、復旧手順、ベンダ連絡先が揃っているか

- 個人情報:送り状、返品、問い合わせ、来訪者、映像、担当者情報の所在と保存期間が分かるか

- 漏えい対応:個人情報保護委員会や荷主への報告要否を判断する手順と連絡網があるか

- 委託先:保守、警備、派遣、クラウド、会計などの契約に秘密保持・事故通知・データ返却があるか

- 事故履歴:停止、誤送信、不正アクセス疑い、端末紛失、カメラ障害、荷主報告の履歴を説明できるか

- PMI投資:成約後100日で直す項目、1年以内に投資する項目、維持する項目を分けられるか

まとめ

倉庫M&AにおけるサイバーDDは、専門家だけが扱う難解な技術論ではありません。WMSが止まると何が起きるのか、荷主データがどこにあるのか、監視カメラや入退館ログを誰が管理しているのか、外部ベンダがどの経路で接続しているのか、バックアップから本当に復旧できるのかを、経営と現場の言葉で整理する作業です。

買い手は、サイバー課題を単なる減点材料にせず、成約後にどの投資で価値を守れるかを見ます。売り手は、課題を隠すより、現状を棚卸し、重大リスクを止血し、説明資料を整える方が交渉しやすくなります。2026年の倉庫M&Aでは、サイバーセキュリティは「追加の確認項目」ではなく、業務継続、荷主信頼、個人情報、企業価値をつなぐ中核論点です。

倉庫業M&A総合センターでは、倉庫会社の譲渡相談、企業価値の整理、買い手候補の探索、秘密保持を重視した情報開示を支援しています。WMS、荷主データ、外部接続、PMI投資など、倉庫業特有の実務論点を踏まえてご相談いただけます。

無料相談はこちら